Cercetătorii de securitate de la Check Point au publicat un raport care evidențiază un defect în arhitectura cipului Snapdragon de la Qualcomm. Aceste cipuri sunt folosite în aproape toate flagship-urile majore Android, inclusiv în modelele de la Google , Samsung, OnePlus și LG.

Potrivit cercetătorilor, peste 400 de defecte au fost găsite în cod în cadrul cipurilor Qualcomm's Digital Signal Processor (DSP). Aceste sisteme pe un cip (SoC) controlează totul, de la comenzi vocale la procesare video și diverse funcții audio și multimedia.

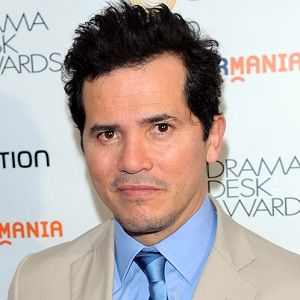

unde este acum aren jackson

Aceste defecte ar putea permite atacatorilor să folosească un dispozitiv pentru a spiona un utilizator fără a fi necesară nicio interacțiune. De exemplu, un atacator ar putea obține acces la fotografiile și videoclipurile dvs., la datele de localizare GPS și chiar să aibă acces în timp real la microfonul dvs.

La fel, ar putea instala programe malware nedetectabile sau iremediabile, făcând posibilă redarea dispozitivului complet neresponsabil sau nerecuperabil.

Deoarece aceste vulnerabilități se află în cod în cadrul cipului Qualcomm, producătorii de hardware vor necesita timp pentru actualizare și corecție. De fapt, în timp ce Qualcomm a implementat deja o soluție la noi jetoane care merg mai departe.

Pentru a sublinia acest punct, Yaniv Balmas, șeful cercetării cibernetice de la Check Point, spune:

Sute de milioane de telefoane sunt expuse acestui risc de securitate. Poți fi spionat. Vă puteți pierde toate datele ... Din fericire, de data aceasta, am reușit să identificăm aceste probleme. Dar, presupunem că va dura luni sau chiar ani pentru a o atenua complet. Dacă astfel de vulnerabilități vor fi găsite și utilizate de actori rău intenționați, vor găsi milioane de utilizatori de telefoane mobile fără aproape nici o modalitate de a se proteja pentru o perioadă foarte lungă de timp.

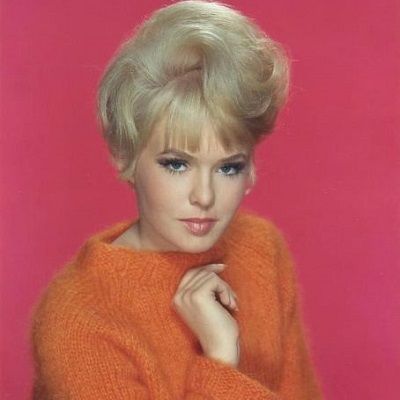

care este căsătorit cu Scott Bakula

Prin urmare, în timp ce firma de cercetare a furnizat rezultatele sale Qualcomm, nu publică specificațiile exacte ale exploitului pentru a preveni căderea în mâinile unor actori răi înainte ca producătorii să aibă posibilitatea de a implementa o soluție.

Potrivit Check Point, „Pentru a exploata vulnerabilitățile, un hacker ar trebui să convingă pur și simplu ținta să instaleze o aplicație simplă, benignă, fără permisiuni”.

Iată ce înseamnă pentru dvs.:

În primul rând, nu descărcați și nu instalați nicio aplicație care nu sunteți sigur că provine dintr-o sursă de încredere. Nu vorbesc dacă recunoașteți aplicația, ci dacă aveți încredere în sursă. Deoarece puteți descărca aplicații pe un dispozitiv Android în afara magazinului oficial Google Play, de exemplu, fiți inteligent în legătură cu descărcarea aplicațiilor.

Acest lucru pare, probabil, de bun simț, dar nu ar trebui să surprindă pe nimeni în acest moment că hackerii devin destul de buni în a arăta legitimi. Asta înseamnă că depinde de tine să fii atent și să te protejezi. În general, dacă pare prea bine ca să fie adevărat sau dacă ceva pare să nu fie chiar corect, probabil că nu este. În caz contrar, puteți ajunge să plătiți un preț mult mai mare în ceea ce privește confidențialitatea.

câți copii are john walsh